Mengungkap Rahasia: Bagaimana Hacker Membobol Keamanan dan Cara Melawannya

Pelajari taktik dan teknik yang digunakan hacker untuk membobol sistem keamanan, serta strategi pencegahan yang efektif untuk melindungi data dan aset digital Anda.

Key Takeaways

- Memahami *motif* dan *metode* yang digunakan hacker adalah langkah pertama untuk melindungi diri.

- *Social Engineering* sering kali menjadi pintu masuk termudah bagi hacker.

- Keamanan berlapis (*layered security*) sangat penting untuk mencegah serangan.

- *Kesadaran keamanan* (security awareness) bagi seluruh pengguna adalah benteng pertahanan terkuat.

- Update sistem dan perangkat lunak secara teratur adalah keharusan.

Di OmindTech.id, kami sering melihat bisnis kaget ketika menjadi korban serangan siber. Mereka bertanya, 'Bagaimana ini bisa terjadi?' atau 'Kami pikir kami sudah aman!' Sayangnya, berpikir 'cukup aman' sering kali tidak cukup. Dunia *cybersecurity* adalah arena yang terus berkembang, dan hacker selalu mencari cara baru untuk mengeksploitasi kelemahan.

Mari kita bedah bagaimana sebenarnya hacker membobol keamanan. Artikel ini akan mengungkap taktik dan teknik yang mereka gunakan, serta cara-cara efektif untuk melindungi diri Anda.

Motivasi di Balik Serangan: Mengapa Hacker Melakukannya?

Sebelum kita membahas teknik, penting untuk memahami *mengapa* hacker melakukan apa yang mereka lakukan. Motivasi mereka beragam, antara lain:

- **Keuntungan Finansial:** Ini adalah motivasi paling umum. Hacker ingin mencuri uang, data kartu kredit, atau informasi berharga lainnya yang bisa dijual.

- **Espionase:** Negara atau perusahaan bisa menyewa hacker untuk mencuri rahasia dagang, informasi intelijen, atau data sensitif lainnya.

- **Aktivisme:** *Hacktivists* menyerang organisasi atau individu untuk menyuarakan pendapat politik atau sosial.

- **Kerusakan:** Beberapa hacker hanya ingin menyebabkan kekacauan dan merusak reputasi atau infrastruktur target.

- **Tantangan:** Bagi sebagian hacker, membobol sistem keamanan adalah tantangan intelektual.

Teknik Umum yang Digunakan Hacker: Membedah Senjata Mereka

Sekarang, mari kita lihat beberapa teknik umum yang digunakan hacker untuk membobol keamanan:

1. Social Engineering: Manipulasi Pikiran Manusia

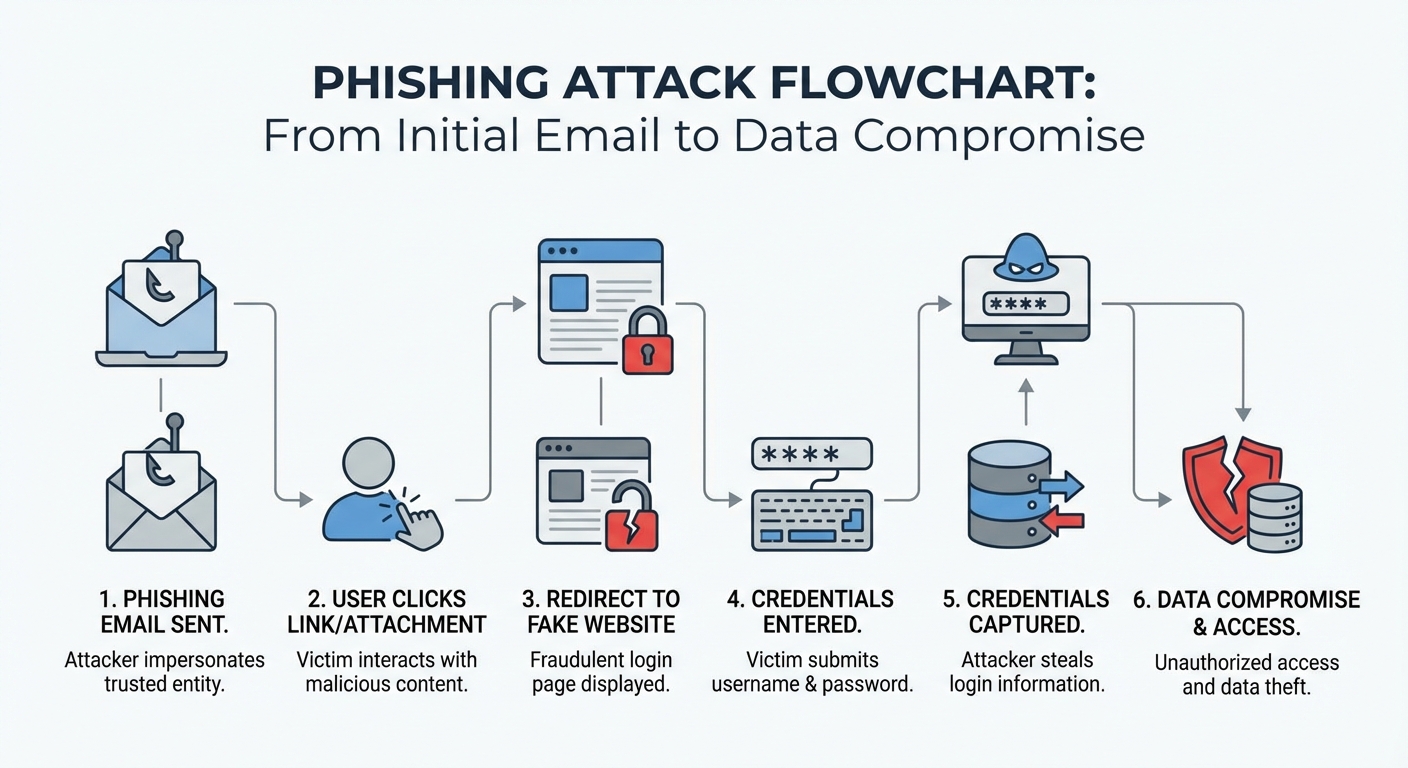

Dalam pengalaman kami di OmindTech, *social engineering* seringkali menjadi pintu masuk paling efektif bagi hacker. Teknik ini melibatkan manipulasi psikologis untuk menipu orang agar memberikan informasi sensitif atau melakukan tindakan yang merugikan.

Contoh umum termasuk:

- **Phishing:** Mengirim email palsu yang tampak berasal dari sumber terpercaya (misalnya, bank atau perusahaan teknologi) untuk meminta informasi pribadi.

- **Spear Phishing:** Phishing yang ditargetkan pada individu atau kelompok tertentu, menggunakan informasi pribadi yang lebih spesifik untuk meningkatkan kredibilitas.

- **Pretexting:** Menciptakan skenario palsu untuk meyakinkan korban agar memberikan informasi yang dibutuhkan.

- **Baiting:** Menawarkan sesuatu yang menarik (misalnya, unduhan gratis atau hadiah) untuk memikat korban mengklik tautan berbahaya atau mengunduh malware.

- **Quid Pro Quo:** Menawarkan bantuan atau layanan sebagai imbalan atas informasi yang dibutuhkan.

2. Malware: Perangkat Lunak Berbahaya

Malware adalah istilah umum untuk perangkat lunak berbahaya yang dirancang untuk merusak sistem, mencuri data, atau mendapatkan akses tidak sah.

Jenis-jenis malware yang umum meliputi:

- **Virus:** Perangkat lunak yang menempel pada file lain dan menyebar ketika file tersebut dijalankan.

- **Worm:** Perangkat lunak yang dapat mereplikasi diri dan menyebar ke komputer lain melalui jaringan tanpa intervensi manusia.

- **Trojan Horse:** Perangkat lunak yang tampak berguna tetapi sebenarnya mengandung kode berbahaya.

- **Ransomware:** Perangkat lunak yang mengenkripsi data korban dan meminta tebusan untuk mengembalikannya.

- **Spyware:** Perangkat lunak yang diam-diam mengumpulkan informasi tentang aktivitas pengguna tanpa sepengetahuan mereka.

- **Keylogger:** Perangkat lunak yang merekam semua keystroke yang diketik pengguna, termasuk kata sandi dan informasi sensitif lainnya.

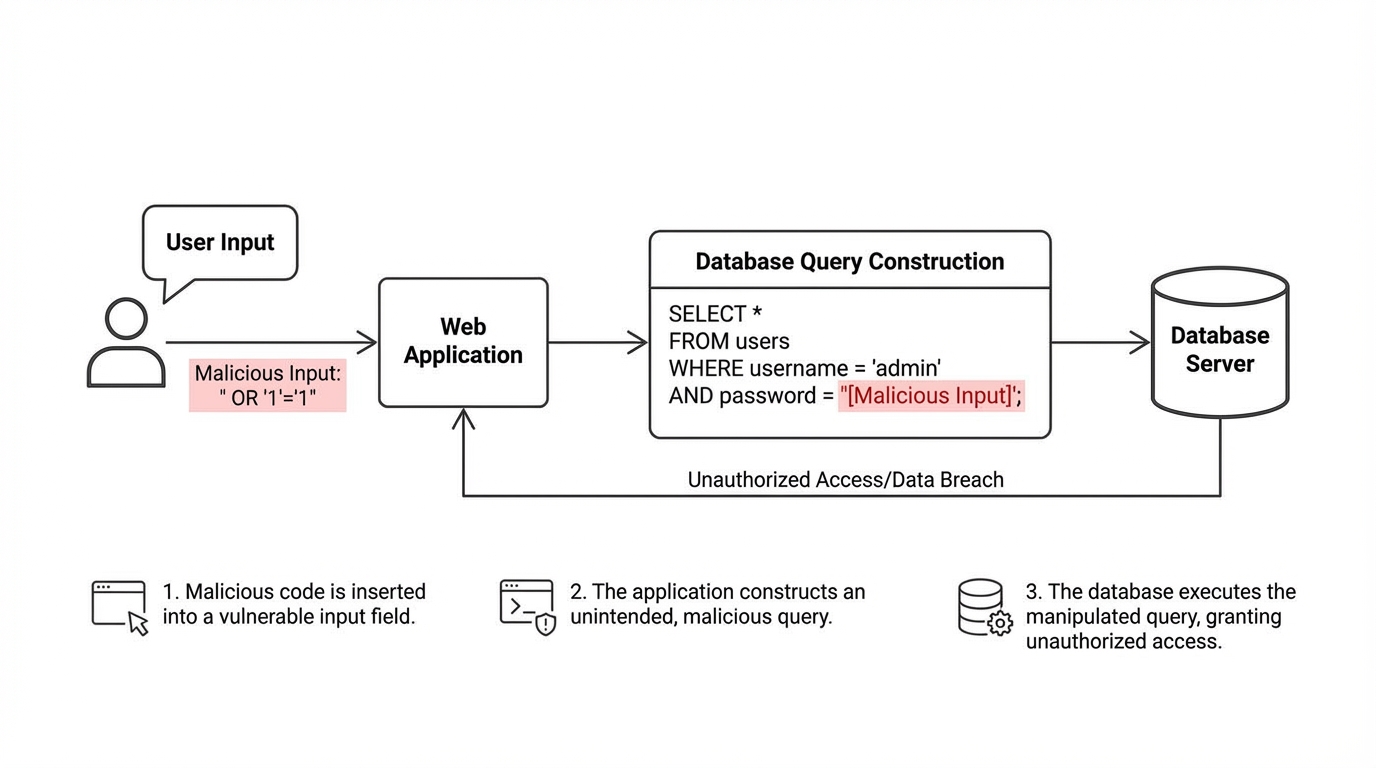

3. Exploit dan Vulnerability: Memanfaatkan Kelemahan Sistem

Setiap sistem atau perangkat lunak memiliki celah keamanan (*vulnerability*). Hacker mencari celah ini dan menggunakan *exploit* (kode yang memanfaatkan celah tersebut) untuk mendapatkan akses tidak sah.

Contohnya termasuk:

- **SQL Injection:** Memasukkan kode SQL berbahaya ke dalam formulir input untuk mengakses atau memodifikasi database.

- **Cross-Site Scripting (XSS):** Memasukkan kode JavaScript berbahaya ke dalam situs web untuk mencuri cookies atau mengalihkan pengguna ke situs palsu.

- **Buffer Overflow:** Mengirimkan lebih banyak data ke buffer daripada yang dapat ditampung, menyebabkan sistem crash atau menjalankan kode berbahaya.

4. Brute Force: Mencoba Semua Kombinasi Kata Sandi

Serangan *brute force* melibatkan mencoba semua kemungkinan kombinasi kata sandi hingga menemukan yang benar. Teknik ini bisa memakan waktu lama, tetapi efektif jika kata sandi korban lemah atau mudah ditebak.

Untuk mencegah serangan brute force, gunakan kata sandi yang kuat (minimal 12 karakter, kombinasi huruf besar dan kecil, angka, dan simbol) dan aktifkan otentikasi dua faktor (2FA).

5. Distributed Denial-of-Service (DDoS): Melumpuhkan Layanan dengan Banjir Trafik

Serangan DDoS melibatkan membanjiri server atau jaringan dengan trafik palsu, sehingga membuatnya tidak dapat diakses oleh pengguna yang sah. Hacker biasanya menggunakan jaringan komputer yang terinfeksi (*botnet*) untuk melancarkan serangan DDoS.

Cara Melindungi Diri: Benteng Pertahanan Melawan Serangan Siber

Setelah memahami bagaimana hacker beroperasi, mari kita bahas cara melindungi diri:

1. Keamanan Berlapis (*Layered Security*)

Jangan hanya mengandalkan satu lapisan keamanan. Gunakan pendekatan berlapis, di mana setiap lapisan memberikan perlindungan tambahan jika lapisan lain ditembus.

Contohnya termasuk:

- Firewall

- Antivirus

- Intrusion Detection System (IDS)

- Intrusion Prevention System (IPS)

- Otentikasi Dua Faktor (2FA)

- Enkripsi Data

2. Kesadaran Keamanan (*Security Awareness*)

Edukasi semua pengguna tentang ancaman siber dan cara menghindarinya. Latih mereka untuk mengenali email phishing, kata sandi yang kuat, dan praktik keamanan yang baik lainnya.

Di OmindTech, kami sering menekankan pentingnya *kesadaran keamanan* sebagai benteng pertahanan terkuat. Bahkan sistem keamanan tercanggih pun bisa ditembus jika pengguna tidak waspada.

3. Update Sistem dan Perangkat Lunak Secara Teratur

Update sistem operasi, aplikasi, dan perangkat lunak secara teratur. Update seringkali berisi perbaikan keamanan yang menambal celah yang bisa dieksploitasi oleh hacker.

4. Backup Data Secara Rutin

Backup data Anda secara rutin dan simpan di lokasi yang aman. Jika terjadi serangan ransomware atau bencana lainnya, Anda dapat memulihkan data Anda tanpa harus membayar tebusan atau kehilangan informasi penting.

5. Pantau Log dan Aktivitas Jaringan

Pantau log dan aktivitas jaringan secara teratur untuk mendeteksi aktivitas yang mencurigakan. Jika Anda melihat sesuatu yang aneh, segera investigasi.

FAQ: Pertanyaan Umum Seputar Keamanan Siber

1. Apakah antivirus sudah cukup untuk melindungi saya dari serangan hacker?

Tidak. Antivirus adalah lapisan penting, tetapi tidak cukup. Anda perlu menerapkan pendekatan keamanan berlapis dan melatih pengguna tentang kesadaran keamanan.

2. Apa yang harus saya lakukan jika saya mencurigai saya telah menjadi korban phishing?

Segera ubah kata sandi Anda, periksa akun bank dan kartu kredit Anda untuk aktivitas yang mencurigakan, dan laporkan insiden tersebut ke penyedia layanan yang relevan (misalnya, bank atau perusahaan teknologi).

3. Bagaimana cara membuat kata sandi yang kuat?

Gunakan kata sandi yang minimal 12 karakter, kombinasi huruf besar dan kecil, angka, dan simbol. Jangan gunakan kata sandi yang mudah ditebak, seperti tanggal lahir atau nama hewan peliharaan. Gunakan password manager untuk membantu Anda membuat dan menyimpan kata sandi yang kuat.

4. Apa itu otentikasi dua faktor (2FA) dan mengapa saya harus menggunakannya?

Otentikasi dua faktor (2FA) menambahkan lapisan keamanan tambahan dengan mengharuskan Anda memasukkan kode verifikasi dari perangkat lain (misalnya, ponsel Anda) selain kata sandi Anda. Ini membuat lebih sulit bagi hacker untuk mengakses akun Anda, bahkan jika mereka berhasil mencuri kata sandi Anda.

Written by OmindTech Team

Expert team at OmindTech. Helping businesses grow through innovative digital solutions.

More from OmindTech →